네트워크 / 핑 테스트(ping test)

핑 테스트란?

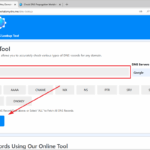

핑 테스트(ping test)는 네트워크 연결 상태를 확인하고 진단하기 위해 특정 네트워크 호스트에 패킷을 보내고 응답 시간을 측정하는 과정이다. 이는 네트워크 문제를 신속하게 식별하고 해결하는 데 유용하다. 핑 테스트는 인터넷 연결 문제, 네트워크 속도 문제, 또는 네트워크 장치 간의 연결 상태를 점검할 때 주로 사용된다.

- 네트워크 연결 상태 확인

특정 IP 주소나 도메인 이름으로 패킷을 보내고 응답을 받음으로써 네트워크 연결 상태를 확인한다. - 응답 시간 측정

패킷이 왕복하는 데 걸리는 시간을 측정하여 네트워크 지연 시간을 평가한다. - 패킷 손실 확인

전송된 패킷 중 응답을 받지 못한 패킷 수를 확인하여 네트워크 안정성을 평가한다.

방법

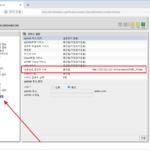

- 명령 프롬프트 또는 터미널을 연다.

- ping 명령어를 입력하고, 테스트할 대상의 IP 주소나 도메인 이름을 입력한다.

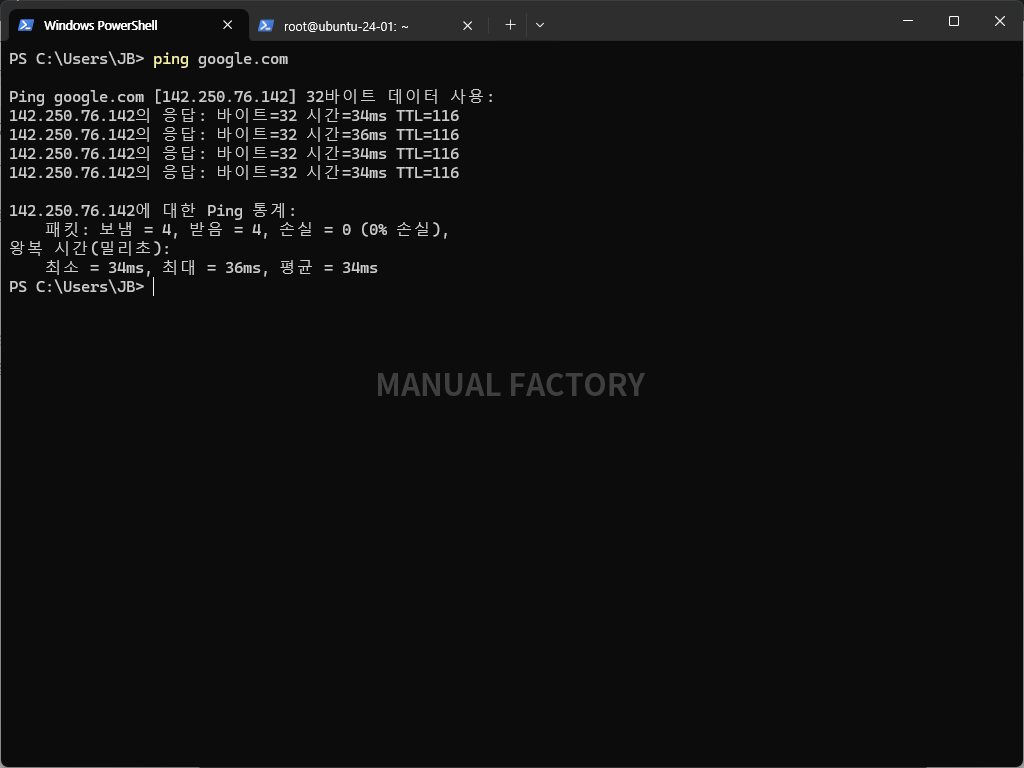

- 윈도우에서는 다음과 같이 네 번에 대한 결과가 나온다.

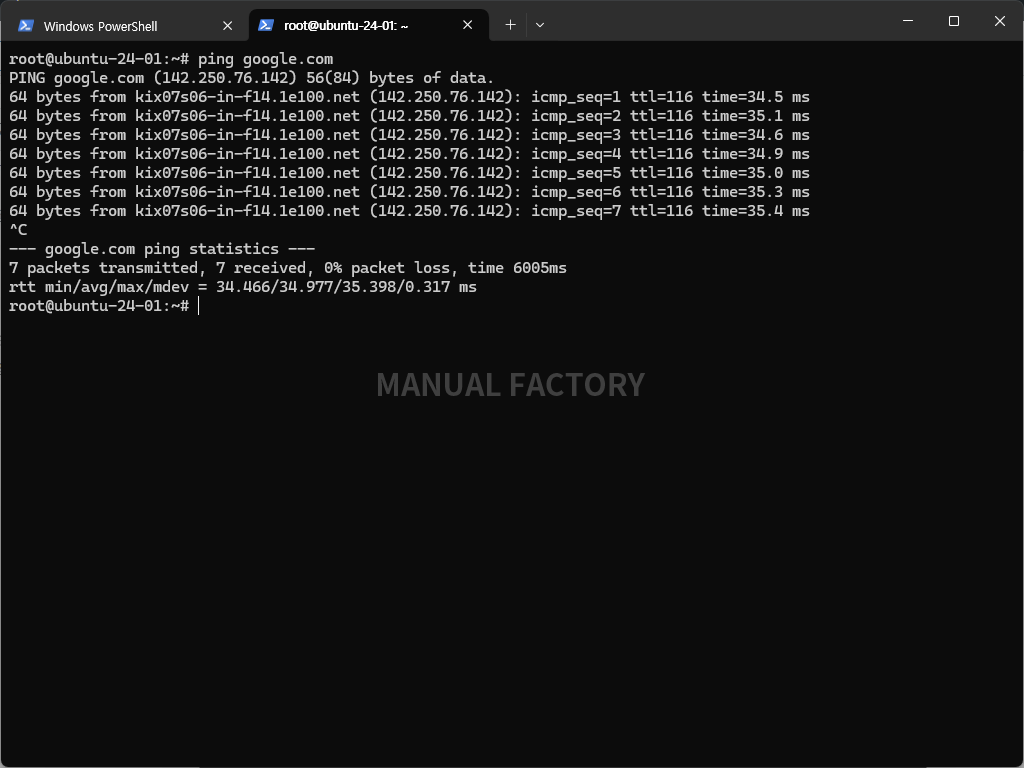

- 리눅스에서는 중지(Ctrl+C)할 때까지 계속 진행한다.

주요 옵션

윈도우의 ping

- -t : 사용자가 중지(Ctrl+C)할 때까지 계속 핑을 보낸다.

ping google.com -t

- -n (count) : 지정한 횟수만큼 핑을 보낸다.

ping google.com -n 10

- -l (size) : 지정한 크기의 패킷을 보낸다.

ping google.com -l 1024

- -w (timeout) : 각 핑 요청마다 기다릴 시간을 밀리초 단위로 설정한다.

ping google.com -w 5000

리눅스의 ping

- -c (count) : 지정한 횟수만큼 핑을 보낸다.

ping google.com -c 4

기타

- ping 테스트를 하려면 대상이 되는 장비에서 ping에 대한 응답을 허용해야 한다. 즉, ping 테스트에서는 응답이 없지만, 통신이 가능할 수도 있다.

- ping에 대한 응답을 하려면 방화벽에서 ICMP(Internet Control Message Protocol)를 열어주어야 한다. ICMP는 네트워크 계층에서 사용하는 프로토콜로, 네트워크 장치 간의 오류 메시지와 운영 정보를 교환하는 데 사용된다.